为最终用户提供一站式网络安全

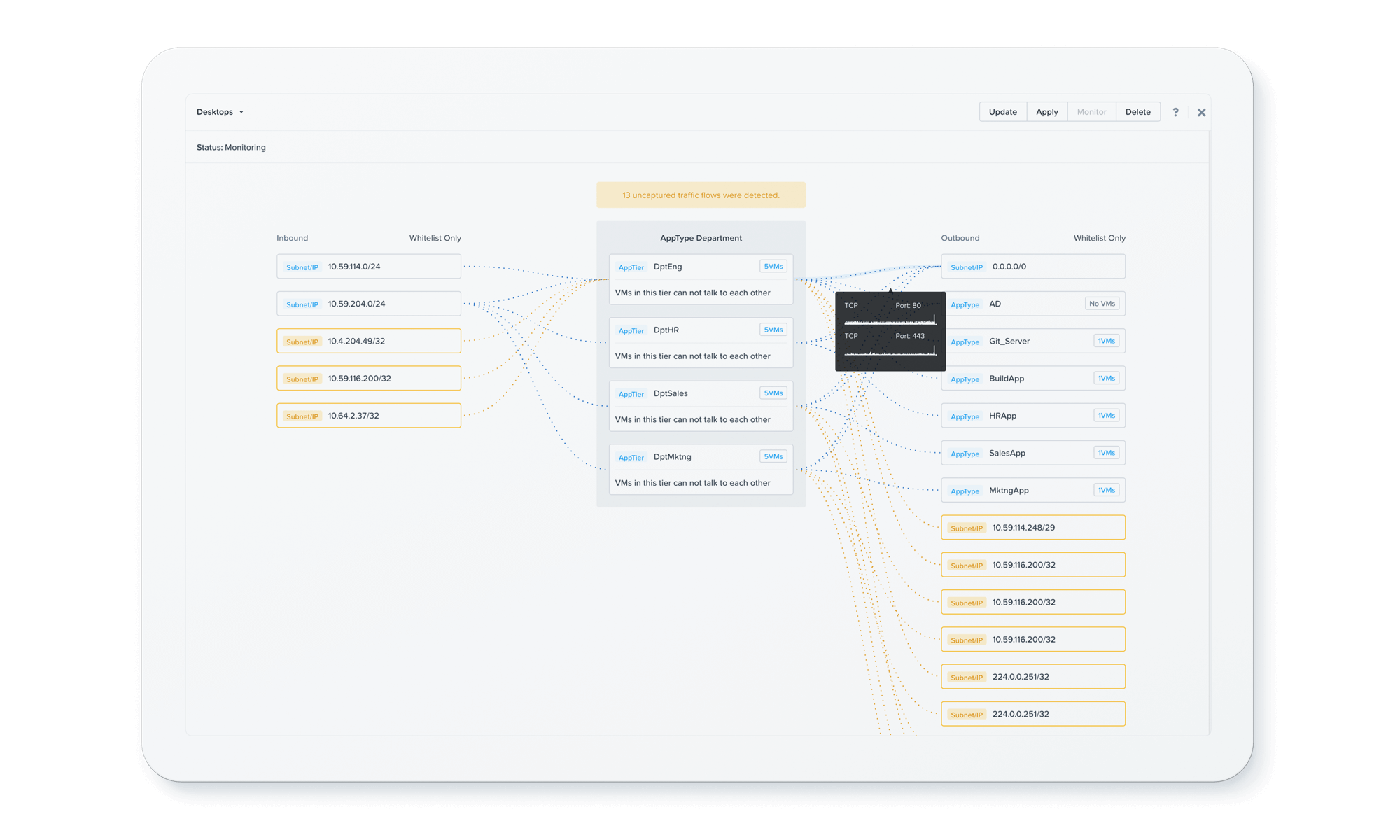

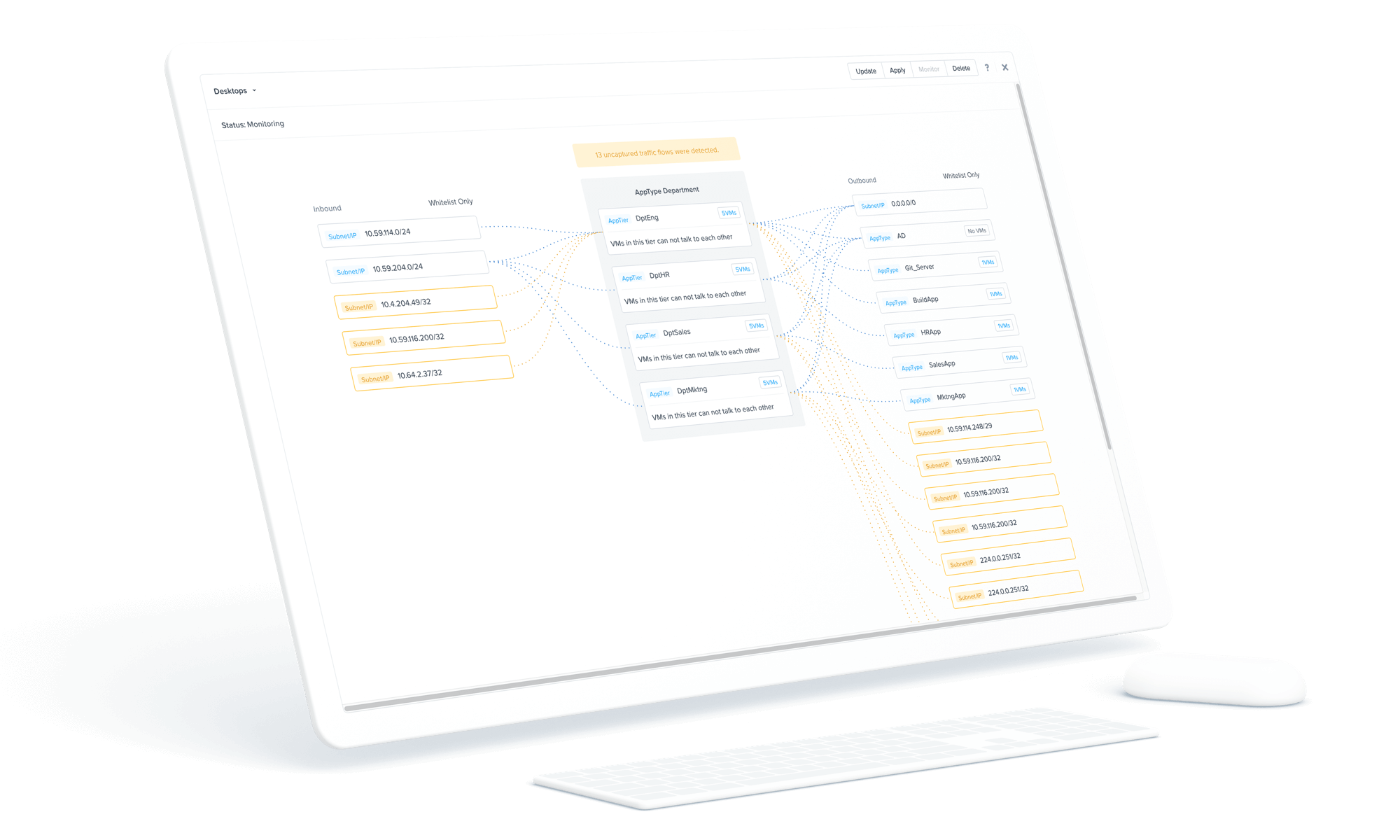

了解应用通信

在端口级别直观映射新的或现有的应用工作流,以更好地控制访问或应用通信。

以用户为中心的身份验证和恶意软件保护

利用身份验证控制对工作负载和数据的网络访问(基于目录),增强最终用户的安全性,同时通过微分段阻止恶意软件和勒索软件的传播。

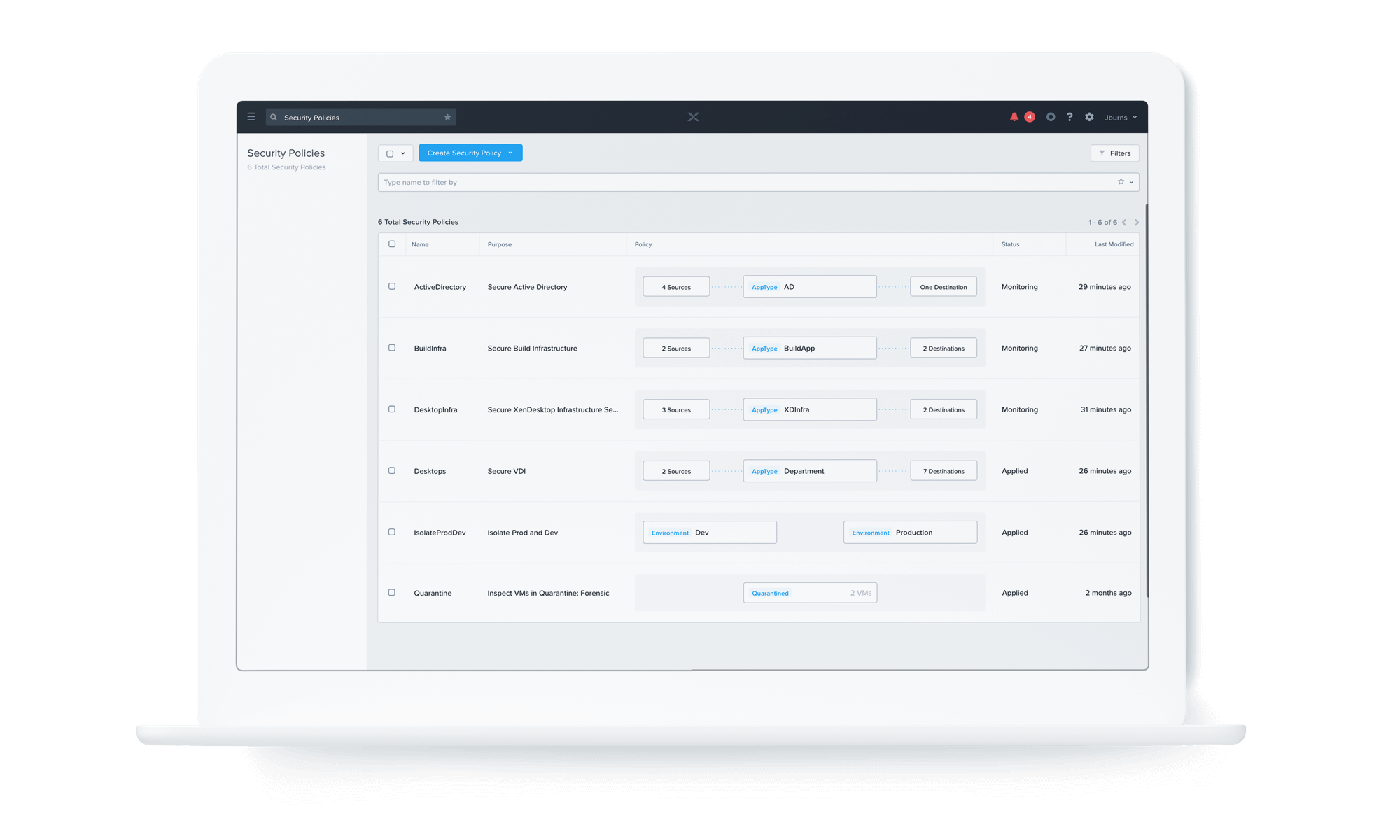

确保访问合规性

使用围栏政策和审计,轻松地对应用和数据访问进行分段,无需实际管理和构建合规网络。

企业级应用和数据纵深防御

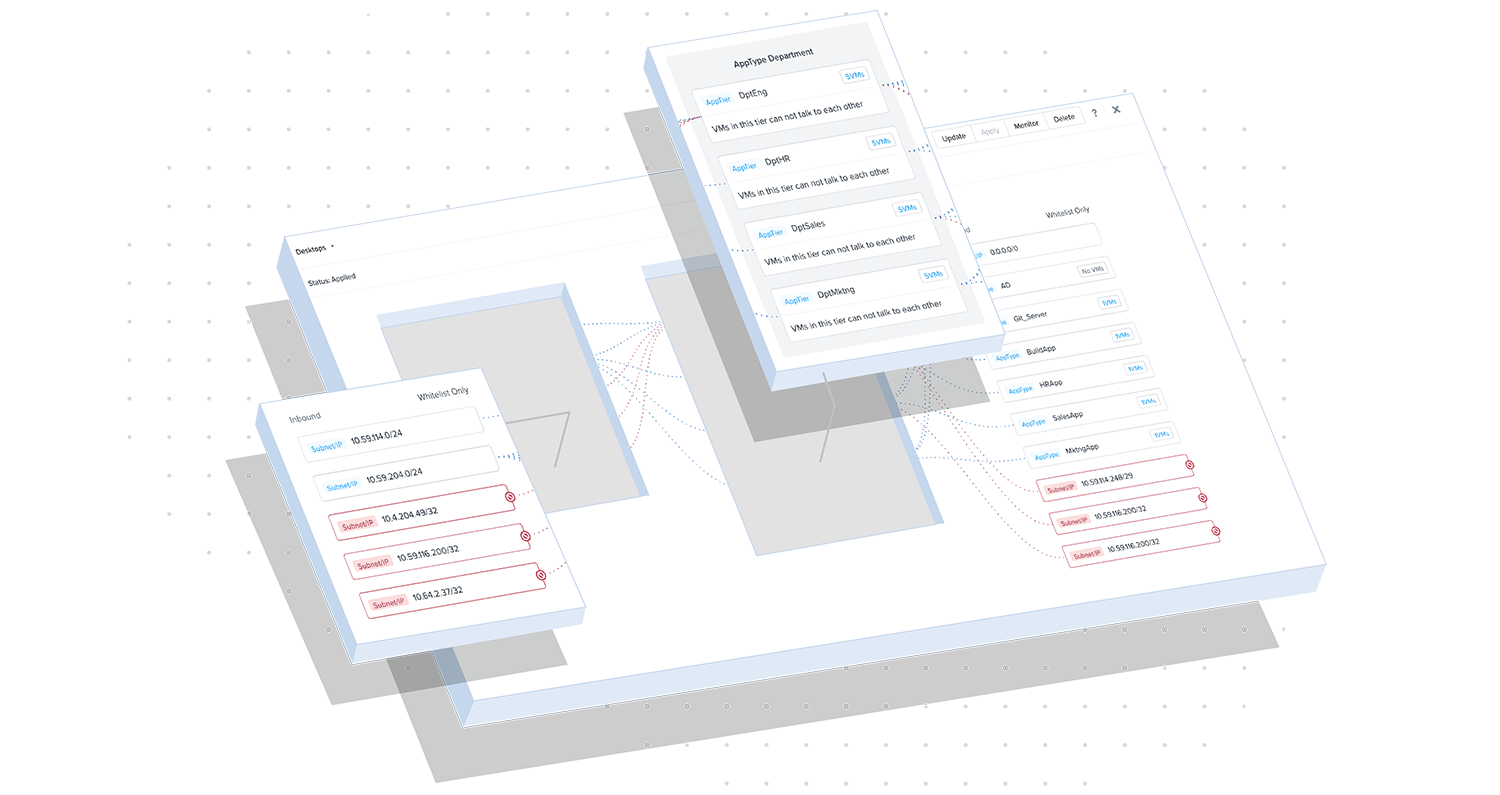

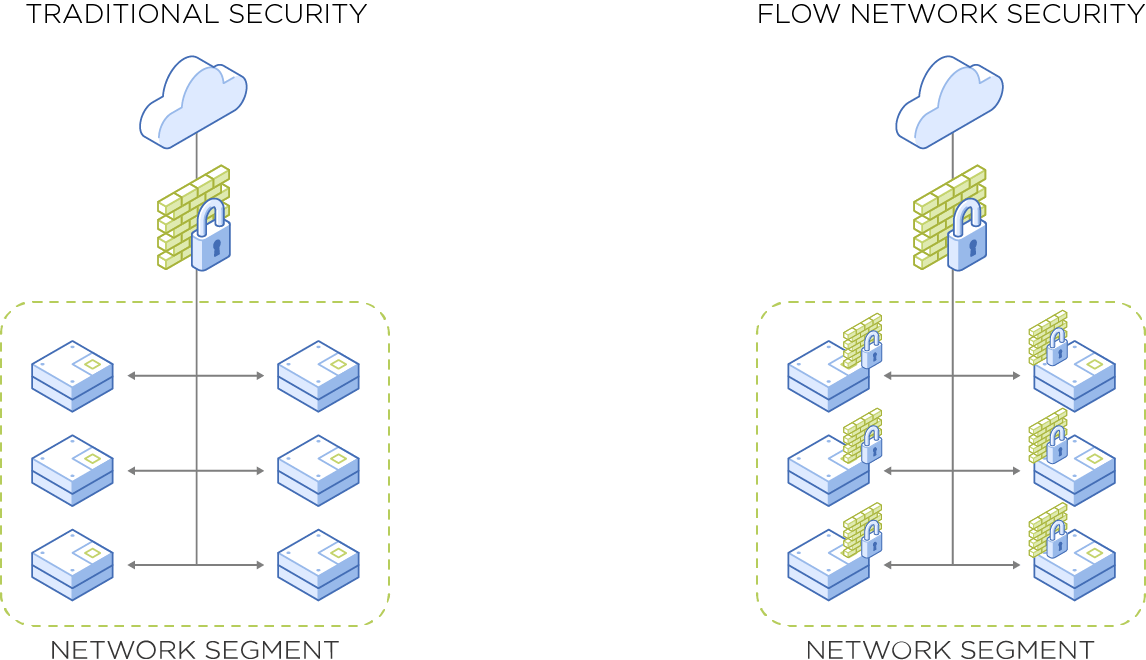

面向应用和数据的软件定义防火墙

轻松创建以零信任为核心的标签防火墙,以分割和保护您的用户、应用和数据免受网络威胁,同时不破坏您当前的基础架构。

获得可见性,实现合规和发现

通过一个仪表板,基于策略洞悉您所有应用和服务的通信和漏洞。

网络威胁保护

启用 OSI L4 应用分层,并可利用为 Nutanix 微分段构建的合作伙伴集成,在 L7 层创建更深入的检查。

通过合作伙伴集成提升您的纵深防御战略

了解 Flow 网络安全

Nutanix 受到 25,000 多家客户的信赖

“Flow 网络安全全力聚焦安全问题,这也是我们的首要任务。我们有一个非常安全的环境,但我们一直在想办法利用合适的技术来强化安全性。Flow 网络安全让我们能够全程跟踪应用,并在需要的地方提供安全保障。”

- Ken Shaffer,CarMax 企业系统助理副总裁

“对虚拟机和应用进行微分段,这种网络策略让我们能够掌控一切。”Rout 说,“我们可以通过 Nutanix Prism 控制台应用这些策略,变更管理的工作量大大减少。”

- Dipak Rout,Arihant Capital Markets Ltd IT 主管

“Nutanix 在可管理性、可扩展性、灾难恢复和简化备份方面的优势有目共睹,他们在帮助我们实施‘互联网+创新人才培养计划’方面发挥了重要作用。由于疫情,网络教学变成新的常态,这种高效的解决方案保证了我们的智能教学平台稳定运行。”

- Lin Nanhui,华南师范大学网络中心主任

查阅我们的热门资源

使用微分段实现以应用为中心的安全性

了解微分段及其工作原理。我们的技术说明包括有关架构、虚拟机分类和策略执行类型的详情。

微分段解决方案简介

为关键工作负载和数据快速部署功能强大的软件定义安全解决方案,同时无需增加复杂性或花费管理开销。

以应用为中心的安全性 - 电子书

进一步了解如何采取以应用为中心的方式,为您提供所需的保护、更高的敏捷性和灵活性,以及更强的安全性。